MI SELECCIÓN DE NOTICIAS

Noticias personalizadas, de acuerdo a sus temas de interés

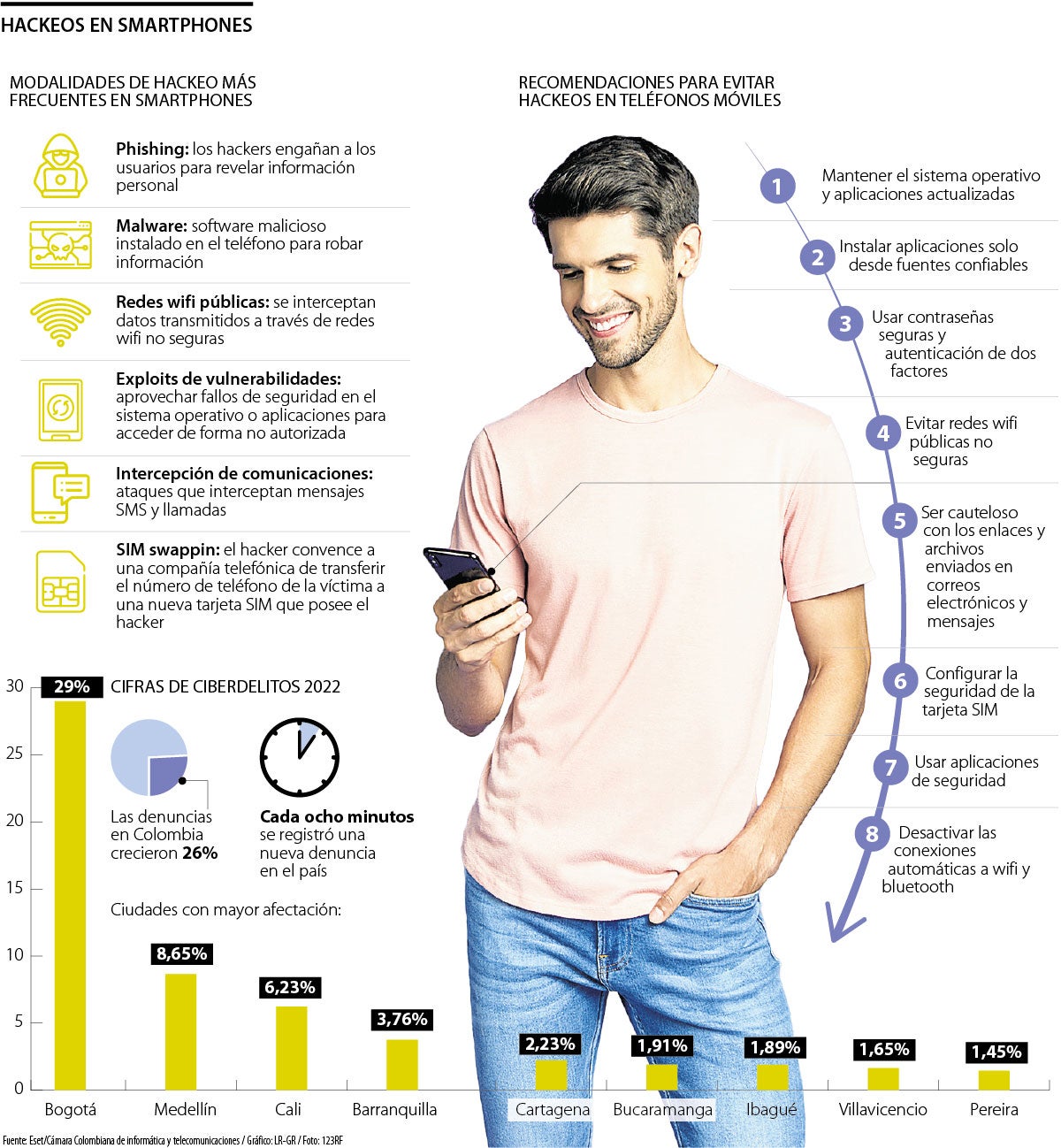

Modalidades de hackeo más usuales.

Recomiendan mantener el sistema operativo y las aplicaciones actualizadas, además de utilizar una contraseña PIN y biometría

Cifras de la Cámara Colombiana de Informática y Telecomunicaciones arrojan que para 2022 hubo un incremento de los ciberdelitos en 26%: cada ocho minutos se presentó una denuncia durante este periodo.

Bogotá representó alrededor de 29% de afectación por este tipo de delitos, seguido de Medellín y Cali, cuyos indicadores en el total nacional llegaron a 8,65% y 6,23%. También están otras ciudades como Barranquilla (3,76%); Cartagena 2,23%; Bucaramanga (1,91%); Ibagué (1,89%); Villavicencio 1,65%; y Pereira (1,45%). “Estas ciudades representan 65% del total de los casos presentados. Los casos se presentan particularmente en las ciudades en relación con la densidad poblacional e índice de uso de tecnologías y la penetración de internet”, asegura uno de los reportes de CCIT.

Evite hackeos en smartphones

Teniendo estas cifras en cuenta, y el hecho de que en Colombia hay más de 77 millones de líneas móviles activas, es importante tener en cuenta los hackeos más usuales de celulares y las recomendaciones de los expertos para evitarlos.

Everson Martins, especialista en seguridad ofensiva en NeoScure by SEK, recomienda que, para evitar hackeos, se debe mantener tanto el sistema operativo como las aplicaciones siempre actualizadas. Asimismo, recomienda utilizar una contraseña PIN, además de biometría para acceder a los dispositivos. Se recomienda que la tarjeta PIN sea configurada también mediante una contraseña para evitar el PIN swapping.

Mateo Díaz, gerente de ventas para la región norte de Latinoamérica en BeyondTrust, afirma que “se debe tener precaución al interactuar con enlaces o archivos adjuntos desconocidos, y es recomendable usar contraseñas seguras (complejas, largas, evitar sumar información personal y deben combinar letras, números y caracteres especiales)”. Otra de las recomendaciones de los expertos es desactivar la función wifi y bluetooth cuando no se estén usando, además de usar una red privada (VPN) al momento de conectarse a redes públicas, con el fin de cifrar los datos y garantizar la privacidad.

Martins, como recomendaciones adicionales, aseguró que siempre se debe utilizar la autenticación en dos pasos para las aplicaciones; descargarlas solo en tiendas oficiales; sospechar de enlaces y archivos adjuntos de correos electrónicos; y no compartir información confidencial con personas desconocidas.

Mario Micucci, especialista en seguridad informática de Eset Latinoamérica, recomienda también “usar aplicaciones de seguridad, lo que incluye antivirus y antimalware, las cuales pueden detectar y prevenir amenazas”.

Hackeos más frecuentes

Micucci asegura que las modalidades de hackeo más comunes en smartphones inician por el phising, modalidad en que los hackers engañan a los usuarios para develar información personal, como contraseñas o detalles bancarios. Se da por medio de correos electrónicos, mensajes de texto o aplicaciones falsas. De igual modo, el malware puede ser instalado en un teléfono sin conocimiento del usuario para el robo de información.

“Otra modalidad es la intercepción de comunicaciones, ataques que interceptan mensajes SMS, llamadas y otros datos transmitidos entre dispositivos. Está el SIM swapping, técnica en la que el hacker convence a una compañía telefónica para transferir el número de la víctima a una nueva tarjeta que posee el hacker para acceder a sus cuentas”, dijo.

Una guía informativa de la Comisión Federal de Comercio para la prevención de fraudes contra el consumidor con su información personal

El auge de las microtransacciones y los objetos virtuales ha transformado la manera en que los usuarios consumen dentro de ecosistemas digitales

La velocidad promedio de descarga contratada a nivel nacional del internet llegó a 467,8 Mbps, lo que representa un crecimiento de 23,4% frente a 2024