MI SELECCIÓN DE NOTICIAS

Noticias personalizadas, de acuerdo a sus temas de interés

Proteger información de apps financieras

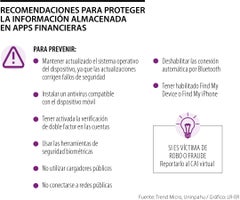

Hay acciones preventivas como tener segundo factor de autenticación, tener claves biométricas, y no permanecer con la sesión abierta

El proceso de digitalización cada día avanza y permea más áreas de la vida, incluida la dimensión financiera. Con la masificación de aplicaciones como Nequi o Daviplata, se puede decir que se migró del bolsillo físico al digital; además de estas billeteras digitales, también se ha popularizado que cada banco ofrezca su aplicación móvil con la que se puede consultar la cuenta y hacer movimientos.

Y a la par de este crecimiento, la percepción de inseguridad sigue aumentando, y aunque el robo de celulares es uno de los delitos más viejos desde que llegaron estos aparatos,actualmente la pérdida no implica solo lo que costó comprar el dispositivo, sino que puede ser víctima del robo a sus cuentas financieras que tiene abiertas desde el celular.

Es por ello que saber qué herramientas o estrategias puede utilizar de forma preventiva ante un escenario indeseable, pero posible, como el hurto, es de gran ayuda. Consultamos con expertos que están conscientes de esta situación y entregaron sus recomendaciones de seguridad.

Willington González Martínez, docente de la especialización en seguridad informática de la Uninpahu, señaló que existen varias acciones que se pueden ejecutar para proteger la información que tenemos en aplicaciones de bancos, billeteras digitales y apps de inversión. La primera es usar las claves de acceso de tipo biométrico, ya sea con huella digital o reconocimiento facial.

"Lo siguiente que puede hacer la persona es utilizar aplicativos de find keys, usuarios de iOS - iPhone pueden utilizar la opción de iCloud junto con la opción de Find My que permite ubicar el celular, bloquearlo y borrar el contenido. Para Android hay una opción, Find My Device, que va a pedir las credenciales de acceso para la cuenta de Google, y al loguearse va a permitir bloquear el celular y borrar el contenido, eso facilitaría la protección de la información y evitar que un tercero tenga acceso a ella", dijo González.

Y de manera complementaria, teniendo en cuenta que también hay herramientas de carácter jurídico, el docente recuerda que es importante denunciar, y también se puede hacer de forma digital utilizando el CAI Virtual de la Policía Nacional.

Esto ayuda en el caso de que si se ejecuten movimientos no autorizados, hay un respaldo con el que se puede argumentar ante el banco y evitar que se pierdan los recursos. De la misma forma, se debe reportar a las entidades financieras. "El usuario puede demostrar que fue un tercero no autorizado a partir de la fecha y la hora de la denuncia de la pérdida del dispositivo".

El líder en Tecnología de MCA para Trend Micro, Ignacio Triana, señaló que entre otra información que se puede filtrar por el hurto a dispositivos personales, además de las credenciales usadas en cada una de las aplicaciones de banca móvil, pueden estar las respuestas a preguntas de validación, la información personal que en muchos de los casos son respuestas a las preguntas de validación, e incluso las contraseñas que se guardan para acceder a un sitio web.

Para cuidar estos datos, recomienda mantener actualizado el sistema operativo del dispositivo, "ya que frecuentemente los fabricantes emiten actualizaciones que corrigen fallos de seguridad y permiten tener configuraciones de seguridad más robustas, las cuales deben ser configuradas y utilizadas".

Luego, recomienda instalar un antivirus compatible con el dispositivo móvil, y eliminar el mito de que los antivirus son solo para los computadores, pero en realidad, estas están tan adaptadas que incluso permiten validar las aplicaciones descargadas.

Y por último, señaló que no es recomendable utilizar cargadores públicos, "se ha evidenciado por el FBI que son sitios en donde los ciberdelincuentes instalan software malicioso que pueden leer y extraer información de los dispositivos que conectan para cargar". De la misma forma, esto puede pasar con redes inalámbricas públicas de internet. "En esta misma línea, se recomienda deshabilitar las funcionalidades de Bluetooth para evitar que se conecten dispositivos desconocidos", concluyó Triana.

La socia de Competencia y Antimonopolio de Baker McKenzie, Carolina Pardo, explicó que de acuerdo a la Guía sobre incidentes de seguridad de la Superintendencia de Industria y Comercio, SIC, se establece que los responsables del tratamiento de la informaicón deben adoptar las medidas necesarias para evitar posibles afectaciones a la seguridad de los datos. Pero aclara que, "si las medidas de seguridad fallan, lo cual en un mundo con una evolución tecnológica rápidamente cambiante es posible, deben estar preparados para mitigar los riesgos y daños que se pueden causar a los titulares".

Por ello, Julian Cortés, Technical Leader de R5, fintech colombiana de soluciones financieras para propietarios de vehículos, dio una visión sobre lo que pueden hacer los dueños o administradores de estas aplicaciones que almacenan información sensible de sus clientes.

"Lo que se debe hacer, y como la hacemos desde R5, es cifrar las contraseñas y datos del usuario, permitir contraseñas extensas, ofrecer un segundo factor de autenticación que no dependa de mensajes de texto, establecer una clara definición de roles y permisos de usuario, y aplicar controles de seguridad de la información basados en las mejores prácticas de Owasp".

Pero también entregó recomendaciones a quien hace uso de las aplicaciones, sugiere la creación de contraseñas robustas, difíciles de adivinar e implementarlas tanto en sistema operativo del celular como en cada aplicación. También aconseja no dejar la sesión activa permanentemente; activar un segundo factor de autenticación, pero que preferiblemente no esté basado en SMS, y tener un número de teléfono, preferiblemente privado, que esté dedicado exclusivamente para asuntos bancarios.

"La combinación de medidas tanto por parte del usuario como del servicio contribuirá significativamente a reforzar la seguridad en el uso de plataformas financieras y digitales", dijo Cortés.

La prima de servicios corresponde a 30 días de salario por año trabajado y se paga en dos partes: una a mitad de año y otra en diciembre

Muchos de los ataques más costosos no ocurrieron por fallas extremadamente sofisticadas, sino por vulnerabilidades en sistemas externos y errores en procesos de validación