MI SELECCIÓN DE NOTICIAS

Noticias personalizadas, de acuerdo a sus temas de interés

Del 24 al 26 de agosto se realizará en Corferias la Feria Internacional de Seguridad ESS+, un espacio con exhibiciones tecnológicas, rueda de negocios, centro de experiencias y agenda académica

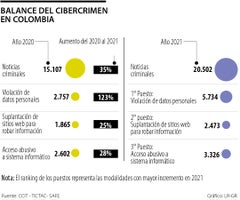

Cibercrimen en Colombia.

Se calcula que el número de dispositivos conectados (IoT) pasará de aproximadamente 8.740 millones a 25.400 millones en 2030

Una violación de datos, el robo de archivos clave en la nube o la filtración de contraseñas pueden ser catastróficos para la reputación y las finanzas de una compañía. Con los avances en la tecnología de los últimos años, su empresa puede ser más vulnerable de lo que cree, por lo que es recomendable siempre estar pendiente de las novedades en cuanto a ciberseguridad.

Entre todos estos ataques, uno de los más usados actualmente por los delincuentes en Colombia es la combinación de suplantación de identidad con la ingeniería social.

La modalidad más común en esta tendencia se realiza a través de la suplantación de un propietario de cualquier línea telefónica al obtener copias de su tarjeta SIM Card. El atacante toma el control del teléfono para acceder a los servicios bancarios digitales del sujeto y cuando el delincuente culmina su ofensiva, la victima registra en sus cuentas compras o transacciones millonarias.

Entre los hechos delictivos más comunes que se usan para monetizar este tipo de fechorías se encuentran la adquisición de celulares para recogida en tienda, la compra de tarjetas recargables, la adquisición de productos por tiendas virtuales para entrega en otras ciudades u otros países, entre otros hechos criminales.

Este contexto seguirá evolucionando, pues según Statista se calcula que el número de dispositivos conectados (IoT) pasará de aproximadamente 8.740 millones a más de 25.400 millones en 2030, es decir, 3 veces más elementos interconectados. El IoT es actualmente usado en diferentes sectores como la salud, agricultura, transporte, videovigilancia y logística, es por esto que se ha vuelto fundamental para desarrollar Smart cities (ciudades inteligentes).

“Los hackers buscan aperturas y pistas, como la dirección de correo electrónico de un asistente administrativo con acceso a datos ejecutivos. Piensan que, aunque los dispositivos de los directivos son seguros, los dispositivos del personal administrativo tienen menor protección”, explicó Marco Fontenelle, general manager de Quest Software para Latinoamérica.

De acuerdo al experto, la mejor manera de anticiparse y evitar un ataque es saber lo que está sucediendo en todos los dispositivos de su entorno, y luego configurarlos para que tengan una función limitada.

Asimismo, hacer copias de seguridad de los datos con frecuencia y de forma segura.

“Si se produce una interrupción o un desastre natural, restaurará a partir de las copias de seguridad y reanudará la actividad. Pero si sus máquinas de producción son atacadas con ransomware, existirá la posibilidad de que sus copias de seguridad también estén infectadas, en cuyo caso la restauración no resolverá su problema. En su lugar, haga una copia de seguridad en un sistema con un esquema de autenticación diferente al de su entorno de producción”, explicó.

Desde el inicio de la pandemia por el covid-19, según datos de la firma VMware, los ataques dirigidos al sector financiero crecieron 238% a nivel mundial, posicionándose como el objetivo principal de los ciberdelincuentes. Los hospitales, instituciones gubernamentales, empresas de energía y servicios públicos también forman parte de los objetivos de los piratas informáticos.

El vicepresidente sénior y gerente general del Grupo Empresarial de Redes y Seguridad Avanzada de VMware, Tom Gillis, asegura que las fuentes de amenazas implementan cada vez más tácticas de infiltración sofisticadas, “incluido el uso de credenciales robadas para aprovecharse de las vulnerabilidades y esconderse en el bullicio de la normalidad”.

De acuerdo a VMware, las empresas deben contratar servicios de seguridad informática que les garanticen la restauración de datos, copias de seguridad inmutables, una API de integración de datos, protección de información de identificación personal y flexibilidad de almacenamiento.

Asimismo, deben habilitar la visualización de extensiones de archivos ocultos, lo cual ayudará al usuario a identificar cuando un archivo puede ser potencialmente malicioso.

La firma indica que seguridad es una responsabilidad compartida entre la empresa y los empleados. Por lo tanto, se deben llevar a cabo capacitaciones de rutina y actualizadas para los trabajadores sobre la seguridad de su sistema y su red, la evaluación de amenazas y el rol de cada uno en la lucha contra el ciberdelito”, cita la compañía.

"Con el fin de defenderse contra la ampliación de la superficie de ataque, los equipos de seguridad necesitan un nivel adecuado de visibilidad en las cargas de trabajo, los dispositivos, los usuarios y las redes para detectar, proteger y responder frente a amenazas cibernéticas", explicó Chad Skipper, tecnólogo de seguridad global en VMware. "Cuando los equipos de seguridad toman decisiones en base a datos incompletos o erróneos, su habilidad para implementar una estrategia de seguridad detallada se ve inhibida, mientras que sus esfuerzos para detectar y detener los ataques de movimiento lateral están obstaculizados debido al limitado contexto de sus sistemas".

Colombia recibe en promedio 2.898 ataques ciberneticos al día según Eset, lo cual es proporcional al tamaño empresarial del país

El análisis de datos, la inteligencia predictiva y el reconocimiento facial han permitido que el segmento haya crecido de forma exponencial

Los temas a tratar son: seguridad electrónica, ciberseguridad, seguridad industrial, seguridad contra incendios, accesos automatizados y comunicaciones